В мире, где кибератаки становятся все более изощренными, обеспечение безопасности веб-ресурсов — задача номер один. SSL/TLS сертификаты играют ключевую роль в защите данных, но их эффективность зависит не только от надежности самого сертификата, но и от контроля над процессом их выдачи. В этой статье мы поговорим о CAA (Certification Authority Authorization) DNS записях — простом, но гибком механизме, который помогает укрепить PKI-экосистему и предотвратить выдачу мошеннических сертификатов.

Что такое CAA и почему это важно?

CAA (Certification Authority Authorization) — это тип DNS-записи, который позволяет владельцам доменов указывать, каким удостоверяющим центрам (CA) разрешено выдавать SSL/TLS сертификаты для их домена. Этот стандарт, описанный в RFC 6844, долгое время оставался в тени, но в 2017 году ситуация кардинально изменилась: CA/Browser Forum, главный регулятор в сфере PKI, сделал проверку CAA обязательной для всех удостоверяющих центров.

До этого нововведения любой удостоверяющий центр мог выдать сертификат для любого домена, что создавало серьезную уязвимость. Если один из сотен CA окажется скомпрометированным или совершит ошибку, это могло привести к выдаче поддельного сертификата, который можно использовать для атак типа "человек посередине" (Man-in-the-Middle). CAA-записи решают эту проблему, создавая своего рода "белый список" доверенных удостоверяющих центров.

Как это работает?

CAA-запись добавляется в DNS-зону вашего домена. Она содержит информацию о том, каким удостоверяющим центрам вы доверяете. Если запись отсутствует, любой CA может выдать сертификат. Но если запись есть, удостоверяющий центр обязан проверить её перед тем, как выдать сертификат.

Вот как выглядит CAA-запись:

app.pingera.ru. CAA 128 issue "letsencrypt.org"В этом примере мы разрешаем выдачу сертификатов для app.pingera.ru только удостоверяющему центру letsencrypt.org.

$ dig CAA app.pingera.ru

...

;; ANSWER SECTION:

app.pingera.ru. 3600 IN CAA 128 issue "letsencrypt.org"- issuewild — позволяет контролировать выдачу wildcard-сертификатов.

- iodef — позволяет указать адрес (например, email или URL), на который CA должен отправлять уведомления, если кто-то пытается получить сертификат для вашего домена с нарушением CAA-записи.

Число 128 в примере выше — это флаг, который делает директиву issue критической, то есть CA обязан её исполнить.

CAA против HPKP: в чем разница?

Иногда CAA путают с HPKP (HTTP Public Key Pinning). Хотя обе технологии направлены на повышение безопасности, они работают по-разному.

- CAA — это механизм, который предотвращает выдачу сертификата. Он работает на стороне удостоверяющих центров.

- HPKP — это механизм, который проверяет действительность уже выданного сертификата на стороне клиента (браузера). Он позволяет "закрепить" публичные ключи, чтобы браузер доверял только тем сертификатам, которые используют эти ключи.

Главное отличие: CAA — это скорее административный контроль, который опирается на добросовестность удостоверяющих центров. HPKP — это сильный технический контроль, но он был признан слишком сложным и опасным для широкого использования, поскольку неправильная настройка могла привести к полной недоступности сайта.

Преимущество CAA в его безопасности и простоте: даже если вы допустите ошибку в CAA-записи, это лишь помешает вам или другому лицу получить сертификат, но не вызовет недоступность сайта. Именно поэтому CAA можно рассматривать как более дружелюбную и менее рискованную альтернативу HPKP для обычных веб-ресурсов.

Как Pingera помогает с CAA

В Pingera мы понимаем важность CAA-записей для обеспечения безопасности вашего периметра. Наш сервис уже поддерживает проверку CAA, и вы можете увидеть статус этой записи в отчетах по вашим проверкам. Это позволяет вам не только убедиться, что ваш сайт использует правильный сертификат, но и проверить, что ваши CAA-записи настроены корректно и предотвращают несанкционированную выдачу.

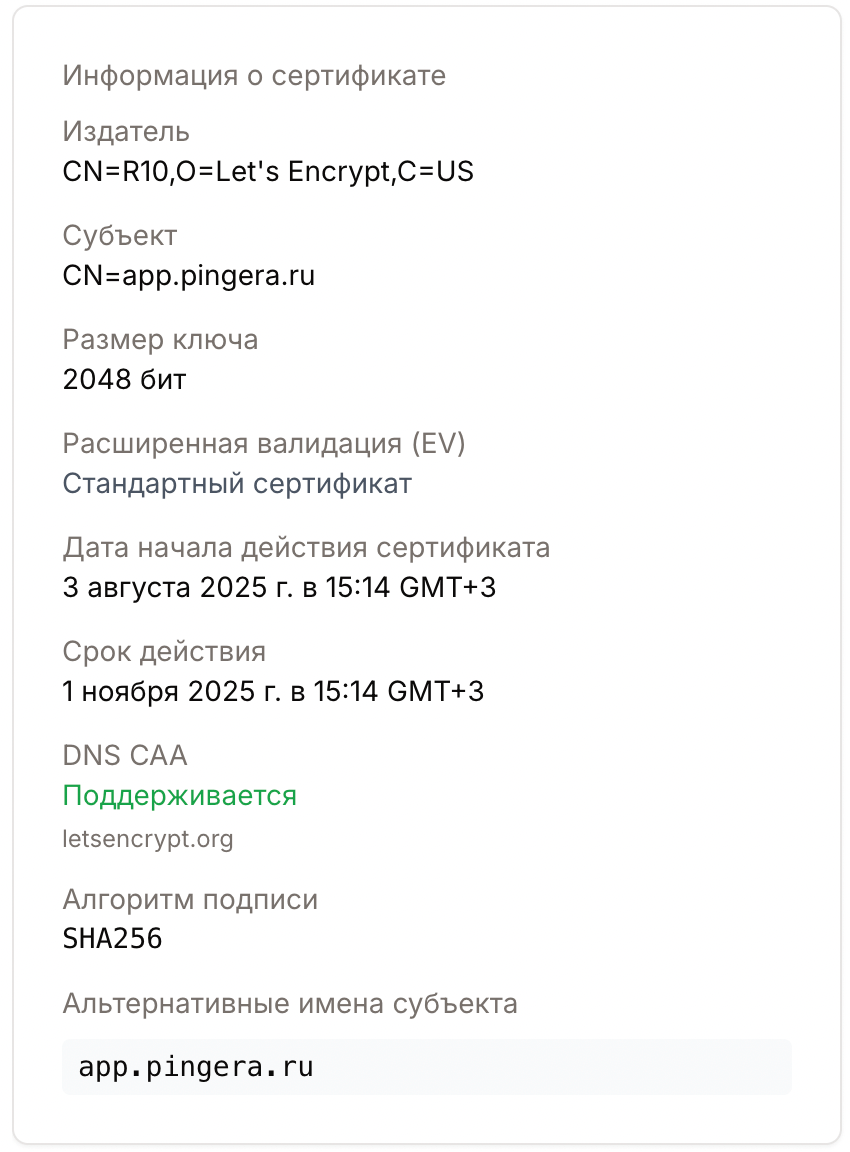

Например, в отчете для app.pingera.ru вы можете увидеть информацию о CAA-записи, что подтверждает её наличие и корректность.

Заключение

CAA-записи — это важный инструмент в арсенале любого инженера или владельца веб-ресурса. Они обеспечивают дополнительный уровень защиты, позволяя вам контролировать, кто может выдавать сертификаты для вашего домена. Это простой шаг, который значительно повышает безопасность вашего сайта и снижает риски, связанные с мошеннической выдачей сертификатов.

Мы в Pingera стремимся предоставить вам инструменты, которые помогают не только мониторить доступность, но и комплексно защищать ваши веб-ресурсы. Используйте возможности Pingera для проверки ваших CAA-записей и обеспечьте максимальную безопасность вашего сайта.